| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- XSS

- dreamhack

- Web

- 해킹

- 시스템

- webhacking

- bee-box

- network

- 네트워크

- 드림핵

- 소프트웨어보안

- 웹

- WarGame

- 웹해킹

- ftz

- reversing

- 리버싱

- hacking

- 순서도

- 알고리즘

- CodeEngn

- 소프트웨어

- 비박스

- 워게임

- System

- 시스템해킹

- 모의해킹

- TCP

- Webhaking

- 네트워크보안

- Today

- Total

Without a Break

Networking on Public Cloud Environment - Azure Practice 본문

Networking on Public Cloud Environment - Azure Practice

와븨 2023. 11. 2. 22:56Network Element

Public IP Address

• VM으로 인바운드 트래픽 수신용

• NIC와 연결

Network Security Group

• 네트워크 트래픽 필터링을 위함

• 인바운드/아웃바운드를 제어할 포트 및 프로토콜 지정 트래픽

• vNet의 NIC 또는 서브넷과 연결

Network Interface Card

• 물리적 NIC의 가상 대체

Virtual Network(vNet) and Subnet

• 물리적 네트워크와 서브넷의 가상 대체

• 관리자가 VM과 연결된 경우 네트워크 토폴로지를 고려해야 함

• 클라우드에서 VM이 물리적 시스템을 대체하면 vNet이 물리적 네트워크를 대체

• vNet은 일반적으로 서브넷을 포함하고 NSG는 서브넷과 연결됨

• 서브넷은 기본적으로 공용 인터넷에 액세스

• 장점

- 서비스를 위한 격리된 네트워크를 쉽게 얻을 수 있음

- NSG에서 원하지 않는 트래픽을 제한하는 필터링 규칙을 정의하는 것이 편리

Use IP address, NIC, vNet, Subnet, NSG

• 서로 다른 서브넷에 존재하는 2개의 VM(웹 서버)가 존재

• VM 하나가 공용 IP를 기반으로 SSH에 액세스할 수 있지만 다른 VM은 NSG에 의해 차단됨

• 즉, 2개 VM의 각 NIC 또는 각 서브넷에 서로 다른 NSG가 적용

Practice: Networking on Public Cloud Environment

Creating vNet

학생용 Azure를 사용해서 virtual network를 생성해보자.

먼저, 리소스 그룹의 이름을 지정해준다. 이때, 다른 리소스 그룹과 헷갈리지 않게 이름을 체계적으로 설정해주면 좋다.

이제 IP 주소를 설정하고, 2개의 서브넷을 생성할 것이다.

IP 주소는 172.16.0.0으로 하고, 네트워크 주소를 16비트를 사용하도록 설정한다.

그리고, Subnet을 추가해준다.

첫 번째 Subnet의 주소는 172.16.3.0으로 설정하고, 네트워크 주소를 24비트를 사용하도록 설정한다.(host 주소는 8비트)

즉, 총 256개의 주소를 갖게 되는 것이다.

두 번째 Subnet의 주소는 172.16.4.0으로 설정하고, 첫 번째 서브넷과 마찬가지로 네트워크 주소를 24비트로 설정해준다.

그리고 검사 -> 만들기를 하면 위와 같이 가상 네트워크가 생성된 것을 확인할 수 있다.

Creating two web server VM

이제 2개의 웹 서버 가상머신을 만들어보자.

학생용 Azure를 사용하고, 리소스 그룹과 가상 머신의 이름 등 Instance details를 원하는대로 설정해준다.

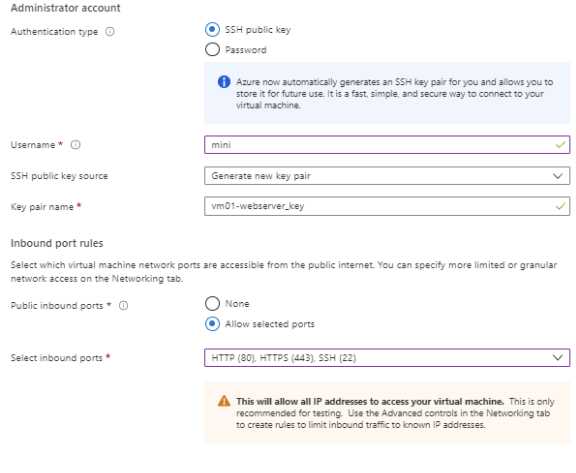

Administrator account의 Select inbound ports에서 HTTP, HTTPS, SSH를 선택해준다.

Basic 탭에서 OS disk type을 Standard HDD로 설정하고, Delete with VM 옵션을 체크해준다.

그리고 새 디스크를 생성해준다.

VM 사이즈를 가장 작은 4GB로, 디스크 타입은 Standard SSD LRS를 선택해준다.

이어서 Networking 탭으로 넘어와서 앞서 만들었던 가상 네트워크와 서브넷을 선택해준다.

만들기를 누르면 위와 같은 팝업창이 뜨는데, 위에 파란 버튼을 눌러주면 된다.

아까 서브넷을 2개 만들었으니, 두번째 서브넷을 사용해서 가상머신을 하나 더 만들어준다.

Install Apache on VM

이제 가상머신에 apache를 설치해보자.

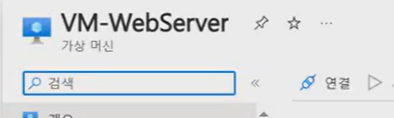

우리가 만들었던 가상머신으로 들어가 연결 버튼을 눌러준다.

그럼 위와 같이 원시 SSH가 뜨는데, 이걸 선택해주고,

SSH 명령 복사 및 실행 밑의 명령을 복사해서 사용할 것이다.

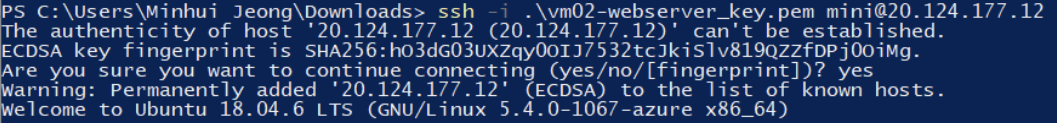

그리고, private key가 위치한 파일 위치에서 powershell 2개를 열어준다.

이걸 각 가상머신 2개에서 복사했던 명령을 붙여넣고, 경로를 private key가 위치한 경로로 바꿔준다.

sudo apt install apache2위 명령으로 apache를 설치한다.

현재 원시 SSH의 공용 IP 주소를 url창에 입력하여 들어가면 위와 같은 창이 뜬다.

이걸 변경해보자.

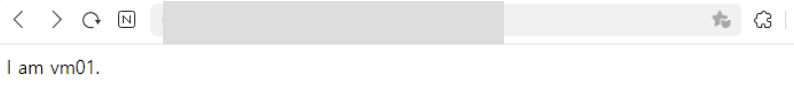

vi를 사용해서 vm1과 vm2의 index.html에 문구를 작성해줬다.

URL에 Public IP Address 입력 후 결과를 확인하면 아까 나왔던 창이 아니라 내가 입력한 문구가 뜨는 것을 확인할 수 있다.

Create NSG and Connect to subnet

• 서로 다른 서브넷에 존재하는 2개의 VM(웹 서버)가 있다.

• 한 VM은 공용 IP를 기반으로 SSH에 액세스할 수 있지만 다른 VM은 NSG에 의해 차단된다.

• vm02-webserver에 대한 ssh 연결이 차단된다.

NSG를 만들어보자.

.학생용 Azure를 사용해주고, 리소스 그룹의 이름, nsg의 이름도 설정해준다.

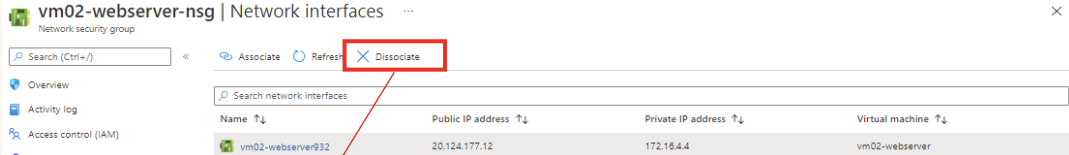

새로 생성된 NSG를 vm02-webserver가 포함된 서브넷에 연결한다.

제대로 연결됐는지 확인해준다.

SSH 포트(22) 연결 거부에 새 규칙을 추가한다.

VM의 NIC와 서브넷의 NSG에 규칙이 일치하지 않을 수 있는데, 이 경우에는 해결해야 한다.

vm02-webserver가 SSH 연결을 허용하는지 확인해준다.

vNet Diagram을 보면 위와 같다!

'Cloud > 클라우드컴퓨팅서비스의개인정보보호' 카테고리의 다른 글

| 퍼블릭 클라우드에서의 식별 및 인증 (0) | 2023.11.19 |

|---|---|

| Public Cloud에서의 Firewall, VPN 구축 (0) | 2023.11.11 |

| Security issues in virtual machines (2) | 2023.10.28 |

| 퍼블릭 클라우드 서비스의 가상 시스템 및 네트워크 구성 (0) | 2023.10.21 |

| Vagrant를 사용한 가상 시스템 배포 (0) | 2023.10.15 |