Web/Wargame

[Dreamhack] session-basic

와븨

2022. 9. 17. 03:34

[문제 파일]

#!/usr/bin/python3

from flask import Flask, request, render_template, make_response, redirect, url_for

app = Flask(__name__)

try:

FLAG = open('./flag.txt', 'r').read()

except:

FLAG = '[**FLAG**]'

users = {

'guest': 'guest',

'user': 'user1234',

'admin': FLAG

}

session_storage = {

}

@app.route('/')

def index():

session_id = request.cookies.get('sessionid', None)

try:

username = session_storage[session_id]

except KeyError:

return render_template('index.html')

return render_template('index.html', text=f'Hello {username}, {"flag is " + FLAG if username == "admin" else "you are not admin"}')

@app.route('/login', methods=['GET', 'POST'])

def login():

if request.method == 'GET':

return render_template('login.html')

elif request.method == 'POST':

username = request.form.get('username')

password = request.form.get('password')

try:

pw = users[username]

except:

return '<script>alert("not found user");history.go(-1);</script>'

if pw == password:

resp = make_response(redirect(url_for('index')) )

session_id = os.urandom(32).hex()

session_storage[session_id] = username

resp.set_cookie('sessionid', session_id)

return resp

return '<script>alert("wrong password");history.go(-1);</script>'

@app.route('/admin')

def admin():

return session_storage

if __name__ == '__main__':

import os

session_storage[os.urandom(32).hex()] = 'admin'

print(session_storage)

app.run(host='0.0.0.0', port=8000)

- users에는 guest, user, admin 총 3개의 계정이 저장되어 있다.

- 사용자의 세션 아이디가 클라이언트의 요청에 포함된 쿠키에 있는지 확인한 후, username 변수에 세션 아이디를 저장한다.

- 로그인 성공 시 index.html 페이지에서 text를 보여준다.

- 사용자에게 아이디와 패스워드를 요청받아 패스워드가 해당 아이디의 패스워드와 일치하는지 확인 후 응답을 리턴한다.

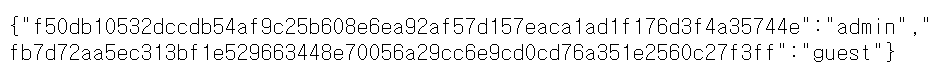

- /admin 페이지는 세션 스토리지를 리턴한다. 즉, 세션 스토리지에 저장되어 있는 세션 아이디를 확인할 수 있다.

첫 페이지에서 검색창을 통해 현재 링크에서 로그인창으로 이동한 후

현재 비밀번호를 알고 있는 아이디인 guest로 로그인을 한다.

로그인을 한 뒤, 검색창을 이용해 admin으로 이동하면 admin과 guest의 session id가 뜨게 된다.

쿠키 변수를 sessionid로 생성했기 때문에 sessionid를 admin의 sessionid로 변경하게 되면 admin 계정을 탈취할 수 있다.

이 정보를 활용해서, guest의 세션 아이디를 admin의 세션 아이디로 바꿔준다.

(Application > Cookie > http://... 에서 sessionid의 value를 바꿔준다.)

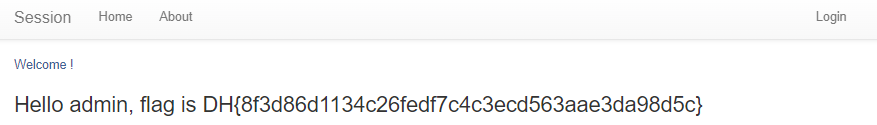

바꿔준 후, 첫 페이지로 다시 돌아가면 다음과 같이 플래그가 뜬다.

답 : DH{8f3d86d1134c26fedf7c4c3ecd563aae3da98d5c}